취약점 점검

취약점 점검정보시스템 인프라(서버, 네트워크 장비, DBMS, 보안시스템, PC)에 존재하는 취약점을 점검하고 개선대책을 제시합니다.

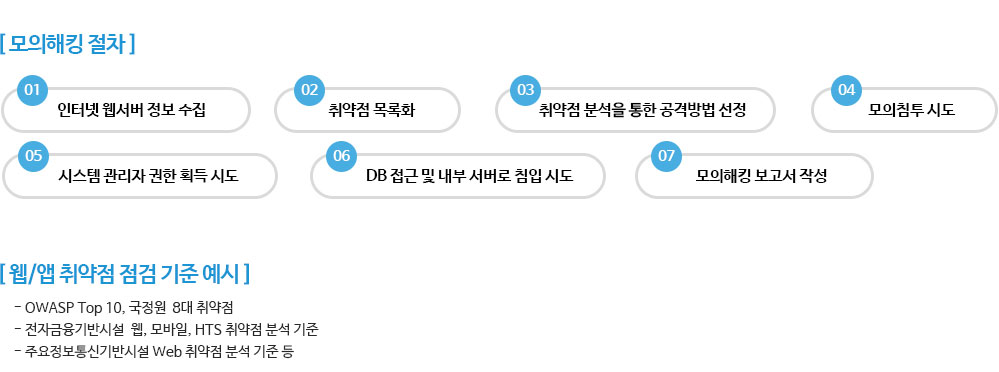

모의해킹 및 웹취약점 진단

모의해킹 및 웹취약점 진단Web 어플리케이션 또는 모바일 App에 존재하는 취약점을 공격자(해커)의 관점에서 점검하고 개선대책을 제시합니다.

SQL Injection |

악성파일 업로드 |

불충분한 이용자인가 |

이용자 인증정보 재사용 |

고정된 인증정보 이용 |

유추가능한 인증정보 이용(비밀번호) |

메모리 내 중요정보 노출 여부 |

유추가능한 인증정보 이용(세션) |

불필요한 파일 노출 여부 |

쿠키변조 |

리다이렉트 기능을 이용한 피싱 공격 |

불충분한 이용자 인증 |

화면 내 중요정보 평문노출 여부 |

버퍼오버플로우 (Buffer Overflow Attack) |

포맷스트링 (Format String Attack) |

앱 소스코드 내 운영정보 노출 여부 |

데이터 평문전송 |

크로스사이트 요청변조 (CSRF) |

디렉토리 목록 노출 |

서버 인증서 무결성 검증(SSL Strip) |

비밀번호 오류횟수 제한기능 제공 여부 |

불충분한 세션종료 처리 |

관리자 페이지 노출 여부 |

크로스 사이트 스크립팅 (XSS) |